サイバーセキュリティ&人工知能研究所

サイバーセキュリティや人工知能(機械学習等)を中心に、最新技術を研究しています。

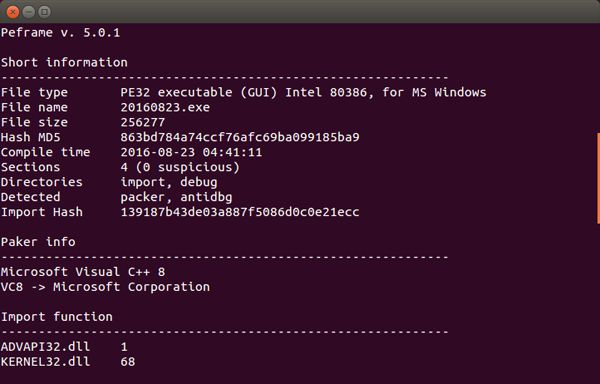

PEframe 日本語解説

PE ファイルの表層解析ツール

前回の TrIDNet 日本語解説に引き続き、表層解析で使うツールで英語で書かれた本家のサイトの説明文を(主に自分のために)日本語に訳して公開します。

PEframe 5.0.1

https://github.com/guelfoweb/peframe

PEframe は Portable Executable 形式のマルウェアや無印の疑わしいファイルの静的解析をするオープン・ソースのツールである。

これは疑わしいファイルについて、マルウェア研究者が、パッカー、XOR、デジタル署名、排他制御、デバッグ対策、仮想マシン対策、疑わしいセクションや関数などの情報をを検出するのを助けることができる。

ドキュメントはもうすぐ利用可能になる。

使い方

$ peframe <filename> 解析結果の短い出力 $ peframe --json <filename> JSON 形式での解析結果のフル出力 $ peframe --strings <filename> 文字列の出力

stringsmatch.json ファイルを編集することで、ファザーや VirusTotal の API キーを設定することができる。

出力例短い出力の例 : http://pastebin.com/hrKNtLMN

フル出力(JSON 形式)の例 : http://pastebin.com/tpmdsibd/

単純なスキーマ

{

"peframe_ver": string,

"file_type": string,

"file_name": string,

"file_size": int,

"hash": dict,

"file_found": dict,

"url_found": list,

"ip_found": list,

"virustotal": dict,

"fuzzing": list,

"pe_info": {

"compile_time": string,

"dll": bool,

"sections_number": int,

"sections_info": list,

"xor_info": dict,

"detected": list,

"directories": list,

"sign_info": dict,

"packer_info": list,

"mutex_info": list,

"antidbg_info": list,

"antivm_info": list,

"apialert_info": list,

"meta_info": dict,

"import_function": list,

"export_function": list,

"resources_info": list

}

}

インストール前提条件

Python 2.7.x

インストール方法

PyPI からインストール:

# pip install https://github.com/guelfoweb/peframe/archive/master.zipソースからインストール:

$ git clone https://github.com/guelfoweb/peframe.git $ cd peframe # python setup.py install※訳者追記

上記の方法でインストールはできましたが、実行時にエラーが出ました。

pip install simplejsonとして、simplejson をインストールすることで正常動作を確認できました。

(環境:Ubuntu14.04)

掲載記事SANS DFIR Poster 2016 (PEframe は REMnux ツールキットに入った)

http://digital-forensics.sans.org/media/Poster_SIFT_REMnux_2016_FINAL.pdf

Tools for Analyzing Static Properties of Suspicious Files on Windows

(SANS Digital Forensics and Incident Response, Lenny Zeltser).

(邦題:「Windows における疑わしいファイルの静的属性の解析用ツール」)

http://digital-forensics.sans.org/blog/2014/03/04/tools-for-analyzing-static-properties-of-suspicious-files-on-windows

Automated Static and Dynamic Analysis of Malware

(Cyber Defence Magazine, Andrew Browne, Director Malware Lab Lavasoft).

(邦題:「マルウェアの自動化された静的動的解析」)

http://www.cyberdefensemagazine.com/newsletters/august-2013/index.html#p=26

Suspicious File Analysis with PEframe

(eForensics Magazine, Chintan Gurjar)

(邦題:「PEframe による疑わしいファイルの解析」)

https://eforensicsmag.com/download/malware-analysis/

Bulletin CERTFR-2014-ACT-030 (PEframe は CERT FR によってセキュリティ報告書で言及された)

http://cert.ssi.gouv.fr/site/CERTFR-2014-ACT-030/index.html

その他このツールは現在 Gianni 'guelfoweb' Amato にメンテされていて、彼には、メール guelfoweb@gmail.com か Twitter @guelfoweb で連絡できる。

意見や批判を歓迎する。

Sponsored by Security Side.

http://www.securityside.it/

情報や質問は、お気軽に私に連絡するか、フォーラムをのぞいてください!

記述に際しては、細心の注意をしたつもりですが、間違いやご指摘がありましたら、こちらからお知らせいただけると幸いです。